En el vertiginoso entorno digital de 2026, la red local (LAN) es el sistema nervioso central de cualquier organización competitiva. Por esa infraestructura invisible circulan los activos más valiosos de su empresa: desde la facturación en tiempo real y datos de clientes hasta órdenes de producción críticas. Sin embargo, una cantidad alarmante de empresas opera diariamente sobre una base tecnológica frágil, sin ser conscientes de que una configuración insegura de red local es la puerta trasera perfecta para ciberataques devastadores.

A menudo, la gerencia asume erróneamente que tener una contraseña compleja en el Wi-Fi es protección suficiente. La realidad técnica es mucho más compleja y peligrosa. Imagine que su oficina es una fortaleza con la puerta principal blindada, pero con todas las ventanas interiores abiertas y sin vigilancia. Eso ocurre cuando se descuida la arquitectura interna. Una configuración insegura de red local permite que una amenaza, una vez dentro (quizás por un correo de phishing), se mueva lateralmente sin restricciones. El atacante puede saltar de recepción a los servidores financieros, secuestrando sistemas en minutos. En K3RBEROS DIVISIONES INFORMÁTICAS, transformamos esas vulnerabilidades en fortalezas, asegurando que su autopista de datos sea impenetrable.

¿Qué define técnicamente una configuración insegura de red local?

Desde una perspectiva técnica, una configuración insegura de red local no es un fallo aislado. Se trata de una suma de negligencias estructurales acumuladas. Hablamos frecuentemente de «redes planas», donde no existe segmentación alguna. Esto significa que el ordenador de un invitado tiene visibilidad directa al servidor principal. También incluye puertos abiertos innecesariamente en el firewall o switches mal gestionados. Incluso dispositivos IoT que mantienen las contraseñas de fábrica facilitan el acceso a cualquiera.

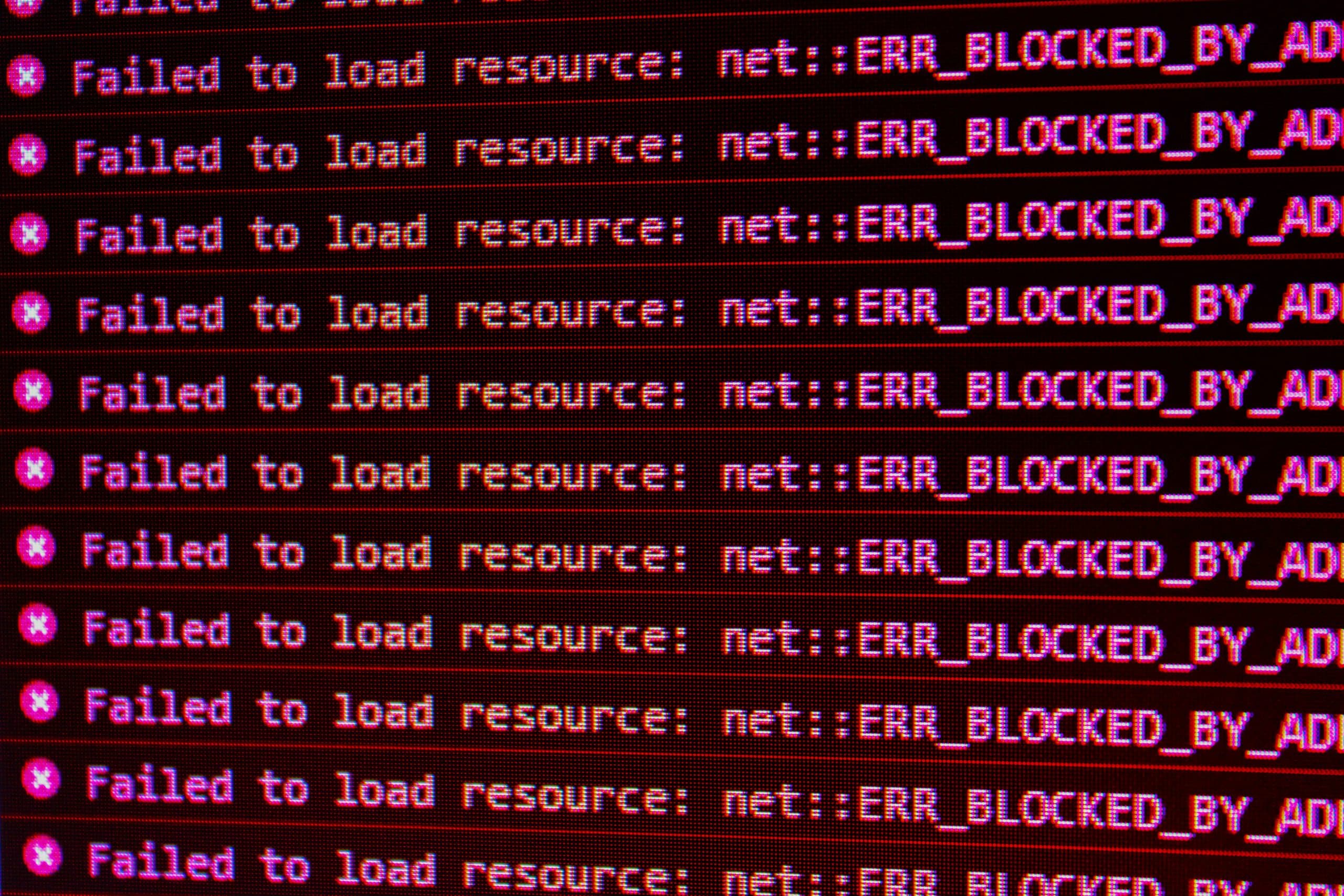

Estos errores de base son invisibles para el usuario promedio, pero actúan como luces de neón para los bots y atacantes automatizados que escanean internet 24/7. El riesgo es tan elevado que organismos oficiales como INCIBE señalan reiteradamente la mala configuración de redes como uno de los vectores de ataque más explotados por el ransomware moderno. Si su empresa nunca ha realizado una auditoría profesional de su cableado, sus VLANs y sus políticas de acceso lógico, es muy probable que esté expuesta sin saberlo.

Para salir de dudas y evaluar su estado actual con precisión, le invitamos a revisar nuestros [Servicios de Instalación de Redes Informáticas]

Consecuencias de una configuración insegura de red local

Operar bajo una configuración insegura de red local tiene implicaciones graves más allá del robo de datos. El primer síntoma que percibe la empresa suele ser un rendimiento deficiente. Una red mal configurada sufre «cuellos de botella» y colisiones de paquetes. Esto se traduce en una lentitud generalizada que desespera a los empleados y frena la productividad. Si su ERP tarda en cargar o las copias de seguridad fallan, el problema suele estar en la arquitectura de la red interna.

Además, existe un riesgo legal crítico que la dirección no puede ignorar. El Reglamento General de Protección de Datos (RGPD) exige medidas técnicas apropiadas para garantizar la seguridad. Una brecha causada por una negligencia evidente puede salir cara. Por ejemplo, no haber segmentado la red puede derivar en sanciones económicas severas. Eso sin contar el daño irreparable a la reputación de su marca.

Protocolo para corregir la configuración insegura de red local

Para neutralizar estos riesgos de raíz, en K3RBEROS DIVISIONES INFORMÁTICAS hemos diseñado un método de intervención exhaustivo. Nuestro protocolo se estructura en tres fases técnicas innegociables:

- Auditoría de Vulnerabilidades y Mapeo: Escaneamos cada nodo de su infraestructura para detectar puertos abiertos, firmware obsoleto y dispositivos no autorizados conectados a su Wi-Fi o cableado. Creamos un mapa real de su topología de red para entender por dónde podría entrar un atacante.

- Segmentación y Bastionado (Hardening): Reestructuramos la lógica de la red desde cero si es necesario. Creamos VLANs (Redes de Área Local Virtuales) para separar departamentos críticos, asegurando que un problema en el departamento de marketing no afecte jamás a contabilidad o dirección. Cambiamos credenciales por defecto, ciframos comunicaciones y cerramos servicios innecesarios.

- Monitorización Activa y Políticas de Acceso: No nos limitamos a configurar y marcharnos. Implementamos sistemas que alertan ante tráfico inusual y configuramos el principio de «mínimo privilegio», donde cada usuario y dispositivo solo tiene acceso a los recursos estrictamente necesarios para su trabajo, bloqueando todo lo demás.

Por qué elegirnos para sanear su red

Confiar la corrección de una configuración insegura de red local a un partner especializado transforma una crisis en una solución. La ventaja principal es la recuperación inmediata de la estabilidad operativa. Al eliminar los fallos estructurales, sus empleados notarán una mejora instantánea. La velocidad de acceso a servidores y la transferencia de archivos será mucho mayor.

Asimismo, protegemos activamente su reputación corporativa. Evitamos el robo de datos y las sanciones legales derivadas de una infraestructura expuesta. En K3RBEROS DIVISIONES INFORMÁTICAS, nos ocupamos de la complejidad técnica. De este modo, la dirección puede dejar de preocuparse por el sistema y centrarse exclusivamente en el negocio.

Asegure el núcleo de su negocio hoy

No espere a sufrir una intrusión para valorar la importancia de sus conexiones. La corrección proactiva de una configuración insegura de red local es la inversión más rentable para garantizar el futuro de su empresa.

Estamos listos para desplegar a nuestros ingenieros y cerrar las puertas a los ciberdelincuentes. Contacte con nosotros y eleve su estándar de seguridad hoy mismo.